ISMS nach ISO 27001 in GRASP🔗

Das ISMS-Modul bildet dein Informationssicherheits-Managementsystem nach ISO/IEC 27001 in GRASP ab.

Die Anwendung unterstützt dich durchgängig über den kompletten PDCA-Zyklus – von der Initialeinführung bis zur Rezertifizierung.

Hinweis zur Zertifizierung

GRASP ist ein Werkzeug zur Vorbereitung und Steuerung deines ISMS.

Die eigentliche ISO-Zertifizierung erfolgt immer durch eine externe Zertifizierungsstelle.

Du nutzt GRASP, um Anforderungen zu dokumentieren, Risiken zu bewerten und Nachweise für Auditor:innen bereitzustellen.

Ziel des ISMS-Moduls🔗

Mit dem ISMS-Modul kannst du:

- einen oder mehrere Scopes (z. B. „IT-Bereich“, „zentrale Plattform“) definieren,

- den Geltungsbereich der Norm über die SOA festlegen,

- die Schutzbedarfe für Prozesse und Assets bestimmen (inkl. Vererbung),

- ein Risikomanagement nach ISO-Logik durchführen,

- Kontrollen, Maßnahmen, Dokumente und Nachweise zentral verwalten,

- über Audits, Feststellungen und Maßnahmen den kontinuierlichen Verbesserungsprozess (PDCA) abbilden.

Alle Daten (Organisation, Inventar, Richtlinien, Maßnahmen, Feststellungen) werden modulübergreifend genutzt; du musst sie nicht für jedes Modul neu pflegen.

Aufbau des ISMS-Moduls🔗

Das ISMS-Modul besteht aus mehreren Kacheln/Views, die dich entlang des ISO-27001-Vorgehens führen:

- Dashboard

- Implementierungsleitfaden

- Anwendungsbereich (Scope)

- SOA

- SBF & Vererbung

- Risikomanagement

- Audit-Management

- Feststellungen & Maßnahmen (Modulübergreifend)

Die einzelnen Elemente im Überblick:

Dashboard🔗

Das Dashboard gibt dir eine verdichtete Sicht auf den Status eines gewählten Scopes, z. B.:

- Anzahl und Status von Risikoanalysen,

- bearbeitete Schutzbedarfsfeststellungen,

- Umsetzungsstände in der SOA,

- offene Maßnahmen.

Du kannst:

- den Scope auswählen,

- Exportfunktionen nutzen (z. B. für Managementberichte),

- nach Bedarf Screenshots/PDFs erzeugen, um Prüfern oder Management eine konsolidierte Übersicht bereitzustellen.

Implementierungsleitfaden🔗

Der Implementierungsleitfaden ist dein roter Faden durch die ISO-Einführung:

- Er ist als Checkliste aufgebaut.

- Jede Zeile beschreibt einen Umsetzungsschritt (z. B. „Scope bzw. Organisation modellieren", „Gefährdungen bewerten", "Nachweise hochladen").

- Über Quicklinks springst du direkt in die passende View.

- Erledigte Schritte kannst du abhaken und siehst so jederzeit deinen Fortschritt.

Damit eignet sich der Leitfaden sowohl für den Erstaufbau als auch für Rezertifizierungen.

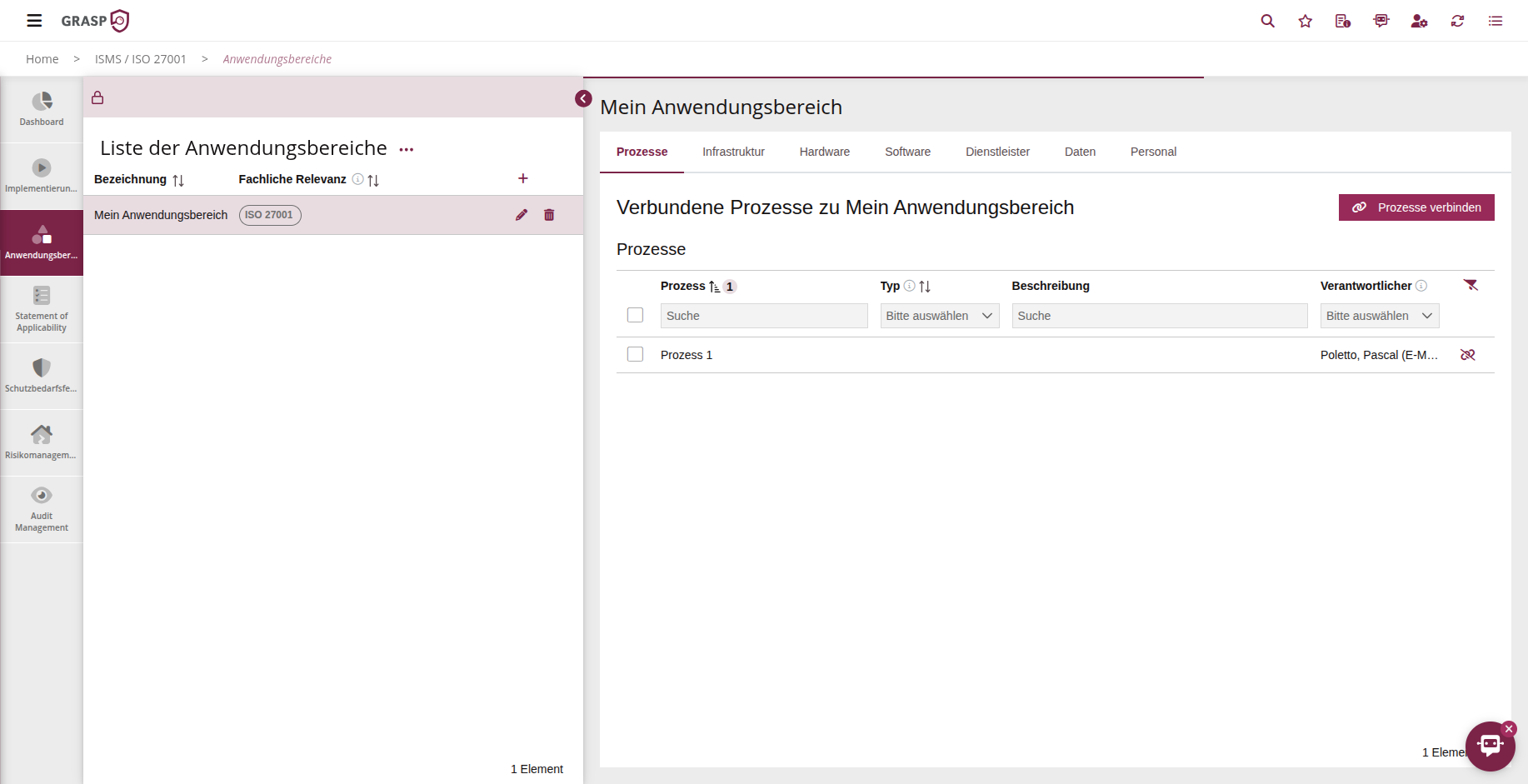

Anwendungsbereich (Scope)🔗

Im Anwendungsbereich legst du fest, welcher Teil deiner Organisation ISO-27001-zertifiziert werden soll.

Typisch ist z. B. eine Fokussierung auf den IT-Bereich oder auf bestimmte, besonders kritische Services.

- Du definierst einen oder mehrere Scopes.

- Du verknüpfst Prozesse, Infrastruktur, Hardware, Software, Service Provider, Daten und Personal mit dem Scope.

- Diese Objekte werden später in SOA, SBF, Risikomanagement und Audit-Management für genau diesen Scope verwendet.

Details dazu findest du in der Seite Anwendungsbereich (Scope).

Statement of Applicability (SOA)🔗

Die SOA ist der zentrale Ort, an dem du festhältst:

- welche Normanforderungen / Controls (z. B. Annex A) für deinen Anwendungsbereich anwendbar sind,

- welche nicht anwendbar sind und warum,

- mit welchem Realisierungs- und Zielerfüllungsgrad die Controls umgesetzt sind,

- welche Maßnahmen, Dokumente und Prozesse zu einem Control gehören.

Typischer Ablauf:

- Anwendungsbereich und Norm(en) wählen.

- Für jeden Normbereich festlegen:

- anwendbar / nicht anwendbar,

- Begründung,

- aktueller Realisierungsgrad,

- gewünschter Zielerfüllungsgrad.

- Bereits vorhandene Maßnahmen und Dokumente verknüpfen oder neue erstellen.

Die SOA liefert dir eine normkonforme Übersicht, die Auditor:innen als Kernnachweis für den Geltungsbereich verwenden.

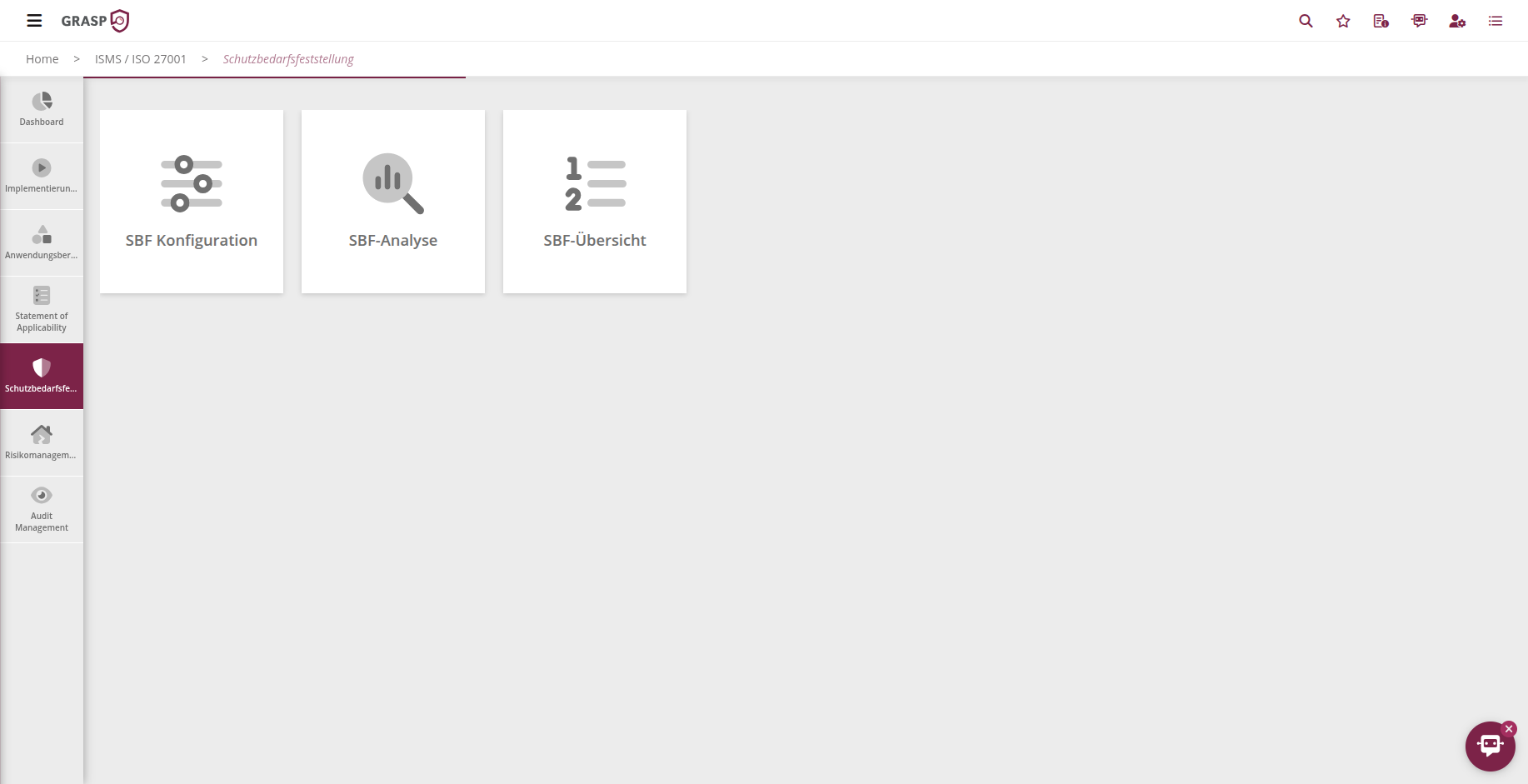

Schutzbedarf (SBF) & Vererbung🔗

Mit der SBF bewertest du die Schutzbedürftigkeit von:

- Prozessen

- Assets (Hardware, Software, Infrastruktur, Dienstleister, Daten)

typischerweise entlang der BSI-Kategorien Vertraulichkeit, Integrität, Verfügbarkeit.

Ablauf auf hoher Ebene:

- SBF-Formular für einen Scope anlegen (Bewertungszeitraum, verantwortliche Person etc.).

- Für die ausgewählten Prozesse/Assets die Beeinträchtigung in den drei Kategorien bewerten und begründen.

- Formular zur Prüfung/Freigabe einreichen.

- Nach Freigabe über „Vererbung berechnen“ sicherstellen, dass der Schutzbedarf auf abhängige Assets übertragen wird.

Der höchste Gesamtschutzbedarf eines Prozesses wird dabei auf die verbundenen Assets übertragen. So stellst du sicher, dass kritische Komponenten im Risikomanagement passend berücksichtigt werden.

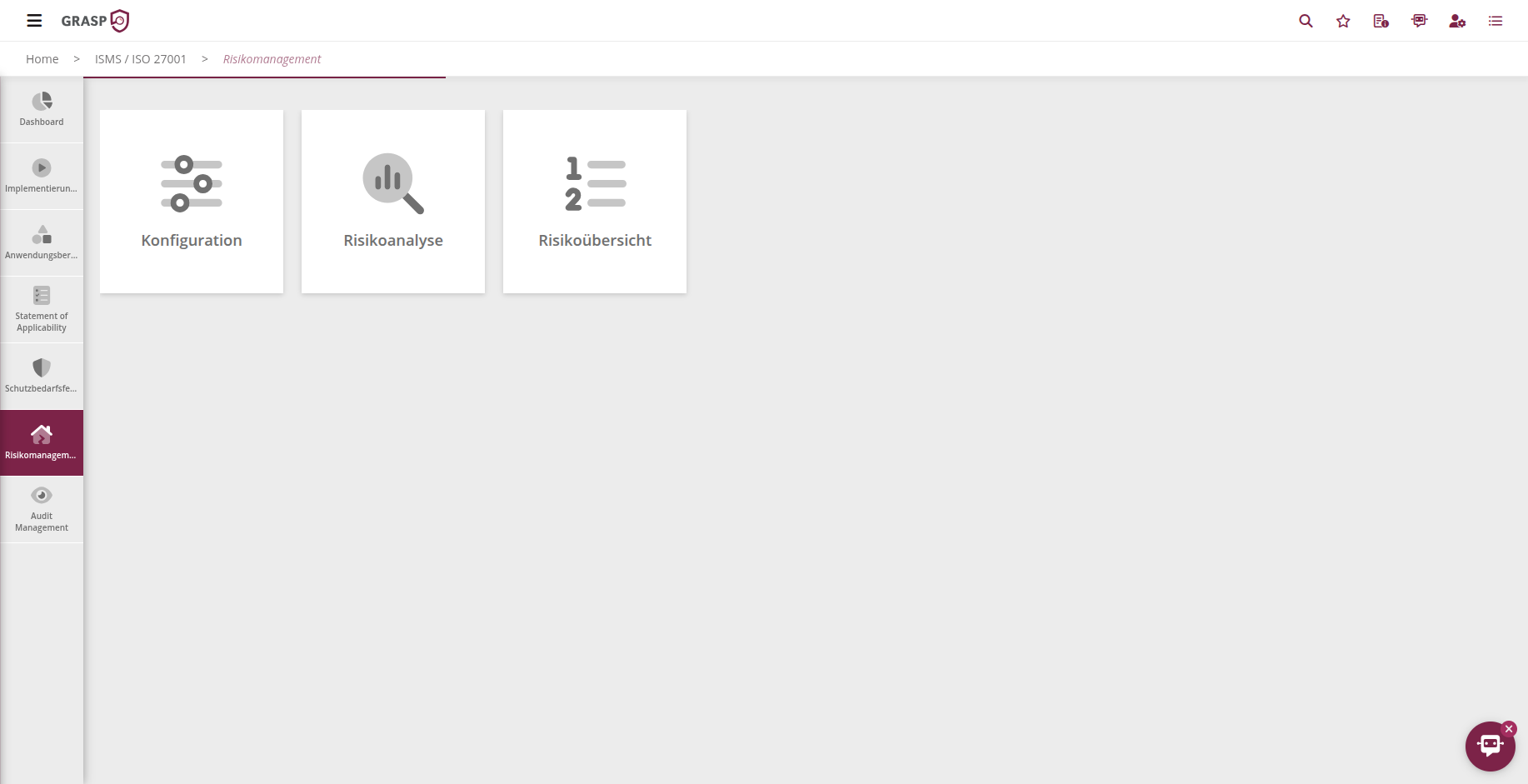

Risikomanagement & Audit-Management🔗

Das Risikomanagement und das Audit-Management teilst du dir mit den anderen Modulen (BCM, IT-Grundschutz, NIS 2, Datenschutz).

Die Funktionsweise ist dort bereits ausführlich beschrieben:

- Konfiguration von Risiken pro Asset-Kategorie,

- Risikoanalyse mit Initial- und Restrisikobewertung,

- Maßnahmen- und Behandlungsplanung,

- Risikomatrix & Übersichten,

- Planung und Durchführung von ISO-Audits, inkl. Feststellungen und Maßnahmen.

Feststellungen, Maßnahmen & Tasks🔗

- Maßnahmen und Feststellungen sind modulübergreifend: eine Maßnahme kann sowohl auf ISO-Risiken als auch auf BCM- oder NIS-2-Risiken einzahlen.

- Verantwortliche und Genehmigende werden per E-Mail erinnert, wenn Fristen erreicht oder überschritten werden.

- Im Task- und Kalenderbereich (falls freigeschaltet) kannst du Aufgaben zu Maßnahmen anlegen und im Kanban-Board steuern.

Damit unterstützt dich das ISMS-Modul nicht nur beim Aufbau der ISO-Struktur, sondern auch im laufenden Betrieb und der kontinuierlichen Verbesserung.